Что такое RADIUS-атрибуты

RADIUS (Remote Authentication Dial-In User Service) использует атрибуты для передачи параметров AAA:

Authentication - аутентификация (проверка подлинности);

Authorization - авторизация (права и параметры доступа);

Accounting - аккаунтинг (учёт сессий и событий доступа).

Атрибуты передаются в RADIUS-сообщениях в виде пар Type–Length–Value (TLV) и используются как в запросах, так и в ответах.

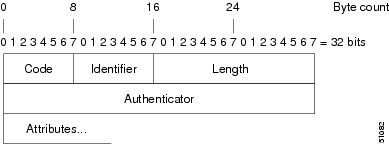

Формат RADIUS-пакета

Каждый RADIUS-пакет содержит:

Code (Код) - 1 октет, определяет тип сообщения;

Identifier (Идентификатор) - 1 октет, помогает сопоставлять запросы и ответы и обнаруживать повторяющиеся запросы;

Length (Длина) - 2 октета, определяет длину всего пакета;

Authenticator (Аутентификатор) - 16 октетов, используется для проверки подлинности/целостности сообщения.

Типы аутентификаторов:

Request Authenticator - используется в Access-Request и Accounting-Request;

Response Authenticator - используется в ответах сервера (Access-Accept, Access-Reject, Access-Challenge, Accounting-Response).

Существуют следующие типы пакетов RADIUS:

- Access-Request — отправляется от клиента на сервер RADIUS. Пакет содержит информацию, которая позволяет RADIUS-серверу определить, следует ли разрешить доступ к определенному серверу доступа к сети (NAS), который разрешает доступ пользователю. Любой пользователь, выполняющий проверку подлинности, должен отправить пакет Access-Request. После получения пакета Access-Request RADIUS-сервер должен переслать ответ.

- Access-Accept — как только RADIUS-сервер получает пакет Access-Request, он должен отправить пакет Access-Accept, если все значения атрибутов в пакете Access-Request приемлемы. Пакеты Access-Accept предоставляют сведения о конфигурации, необходимые клиенту для предоставления услуг пользователю.

- Access-Reject — как только RADIUS-сервер получает пакет Access-Request, он должен отправить пакет Access-Eject, если какое-либо из значений атрибута не является приемлемым.

- Access-Challenge — как только сервер RADIUS получает пакет Access-Accept, он может отправить клиенту пакет Access-Challenge, который требует ответа. Если клиент не знает, как реагировать, или если пакеты недействительны, RADIUS-сервер отбрасывает пакеты. Если клиент отвечает на пакет, новый пакет Access-Request должен быть отправлен вместе с исходным пакетом Access-Request.

- Accounting-Request — отправляется от клиента на сервер учета RADIUS, который предоставляет бухгалтерскую информацию. Если RADIUS-сервер успешно записывает пакет Accounting-Request, он должен отправить пакет Accounting Response.

- Accounting-Response — отправляется сервером учета RADIUS клиенту для подтверждения того, что запрос на учет был получен и успешно записан.

Типы файлов, используемых RADIUS важны для передачи аутентификационной информации от клиента к серверу. Каждый файл определяет уровень аутентификации или авторизации для пользователя: файл словаря определяет, какие атрибуты может реализовать NAS пользователя; файл clients определяет, каким пользователям разрешено делать запросы к RADIUS-серверу; пользовательские файлы определяют, какой пользователь запрашивает проверку подлинности RADIUS-сервера на основе данных безопасности и конфигурации.

Диагностические исходящие RADIUS-атрибуты (Outbound VSA)

Outbound RADIUS Attributes (vendor-specific)

Назначение

Система может дополнять исходящие RADIUS-ответы (как Access-Accept, так и Access-Reject) проприетарными Vendor-Specific Attributes (VSA) для передачи диагностической информации: применённые профили и состояние endpoint.

Управление функцией (AppParameters)

Ключ:

outbound_radius_attributesТип:

booleanПо умолчанию:

true

Поведение:

true- добавлять проприетарные VSA в исходящие ответы Access-Accept и Access-Reject.false- не добавлять проприетарные атрибуты.

Передаваемые атрибуты (Vendor = NETAMS)

Минимальный набор:

Authentication-Profile-Name (string) - имя применённого профиля аутентификации.

Authorization-Profile-Name (string) - имя применённого профиля авторизации.

Endpoint-Id (string) - идентификатор endpoint в системе (Wid).

Endpoint-Compliance-State (enum) - итоговое состояние endpoint (результат/агрегация правил Sakura и endpoint-check).

Примечания

Атрибуты добавляются в ответы независимо от результата (Accept/Reject), если включён

outbound_radius_attributes.Значения строковых атрибутов передаются в человекочитаемом виде (profile name / Wid).

Endpoint-Compliance-Stateиспользует значения, определённые системой compliance (Sakura + endpoint-check).

Для создания RADIUS атрибута необходимо перейти в раздел "Объекты" → "RADIUS атрибуты". В данном разделе отображается список созданных атрибутов.

Для создания нового атрибута необходимо нажать кнопку "Новый атрибут" и заполнить соответствующие поля, после чего нажать кнопку "Сохранить изменения".

Для просмотра параметров уже созданного атрибута необходимо нажать левой кнопкой мыши на контекстное меню атрибута из списка.

Для создания нового вендора необходимо нажать кнопку "Добавить нового вендора" и заполнить соответствующие поля, после чего нажать кнопку "Создать".

После создания RADIUS-атрибута возможно использование в различных разделах системы WNAM 2. Например, в создании RADIUS правил ("Доступ к оборудованию" – "Правила RADIUS" ):