Протокол RADIUS (Remote Authentication Dial-In User Service) использует атрибуты для передачи параметров процесса AAA:

Authentication - аутентификация (проверка подлинности);

Authorization - авторизация (права и параметры доступа);

Accounting - аккаунтинг (учёт сессий и событий доступа).

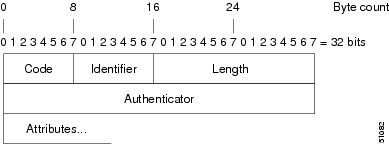

Атрибуты передаются в RADIUS-сообщениях в виде пар Type–Length–Value (TLV) и используются как в запросах, так и в ответах. Сами RADIUS-пакеты представляют собой структурированные UDP-кадры, содержащие постоянные поля, контрольную сумму, и набор TLV. Формат пакеты описан в RFC 2865.

Каждый RADIUS-пакет содержит:

Code (Код) - 1 октет, определяет тип сообщения;

Identifier (Идентификатор) - 1 октет, помогает сопоставлять запросы и ответы и обнаруживать повторяющиеся запросы;

Length (Длина) - 2 октета, определяет длину всего пакета;

Authenticator (Аутентификатор) - 16 октетов, используется для проверки подлинности/целостности сообщения.

Типы аутентификаторов:

Request Authenticator - используется в Access-Request и Accounting-Request;

Response Authenticator - используется в ответах сервера (Access-Accept, Access-Reject, Access-Challenge, Accounting-Response).

Существуют следующие типы пакетов RADIUS:

Внутри RADIUS0-пакета (в каждом запросе, и в ответах неоторых типов) находится произвольное число атрибутов. Большинство встречаются один раз за пакет, некоторые несколько раз. Сущестувет два множества атрибутов: стандартные, описанные в RFC. Их порядка 180. И вендорспецифицные, т.е. придуманные производителями сетевого оборудования.

Каждый атрибут описан в словаре: название, вендор, код, тип значения и т.п.

Словарь общеупотребительных (и в т.ч. популярных вендорских) атрибутов уже встроен в систему WNAM 2. Вы можете добавить и своего вендора, а затем - его атрибуты, руководствуясь документацией вендора.

Для создания RADIUS атрибута необходимо перейти в раздел "Объекты" → "RADIUS атрибуты". В данном разделе отображается список созданных атрибутов.

Для создания нового атрибута необходимо нажать кнопку "Новый атрибут" и заполнить соответствующие поля, после чего нажать кнопку "Сохранить изменения".

Для просмотра параметров уже созданного атрибута необходимо нажать левой кнопкой мыши на контекстное меню атрибута из списка.

Для создания нового вендора необходимо нажать кнопку "Добавить нового вендора" и заполнить соответствующие поля, после чего нажать кнопку "Создать".

После создания RADIUS-атрибута возможно использование в различных разделах системы WNAM 2. Например, в создании RADIUS правил ("Доступ к оборудованию" – "Правила RADIUS" ):

Система WNAM 2 может дополнять исходящие RADIUS-ответы (как Access-Accept, так и Access-Reject) проприетарными Vendor-Specific Attributes (VSA) для передачи диагностической информации: применённые профили, и состояние устройства. Управляется эта возможность тонкими настройками в разделе "Настройки - Параметры":

Ключ: outbound_radius_attributes

Тип: boolean

По умолчанию: true

Поведение:

true - добавлять проприетарные VSA в исходящие ответы Access-Accept и Access-Reject.

false - не добавлять проприетарные атрибуты.

Передаваемые атрибуты (Vendor = NETAMS, код вендора: 23099):

Authentication-Profile-Name (string) - имя применённого профиля аутентификации

Authorization-Profile-Name (string) - имя применённого профиля авторизации

Endpoint-Id (string) - идентификатор endpoint в системе (Wid)

Endpoint-Compliance-State (enum) - итоговое состояние эндпоинта (устройства)

Примечания:

Атрибуты добавляются в ответы независимо от результата (Accept/Reject), если включён outbound_radius_attributes

Значения строковых атрибутов передаются в человекочитаемом виде (profile name / Wid)

Endpoint-Compliance-State использует значения, определённые подсистемой compliance (Sakura, EndpointCheck)