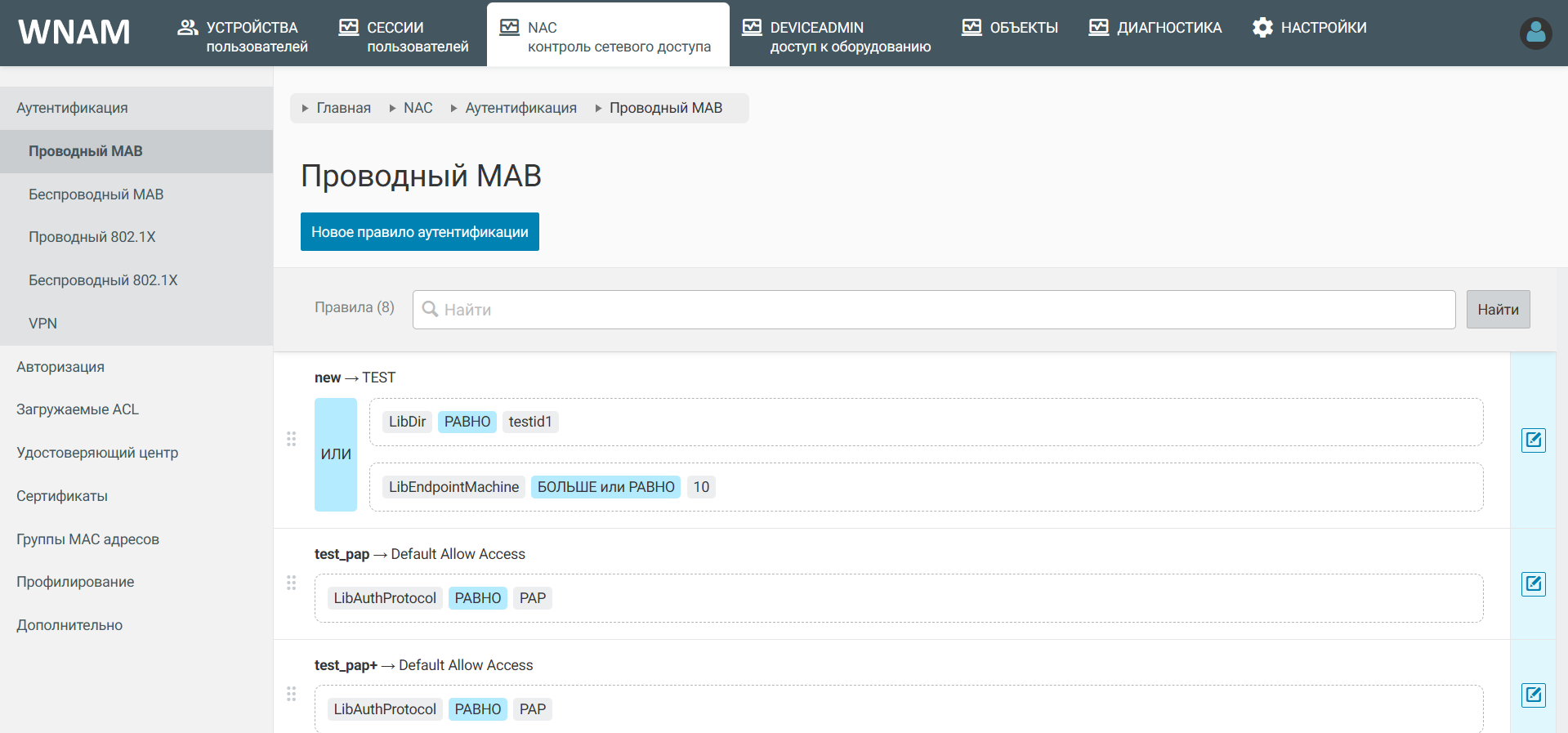

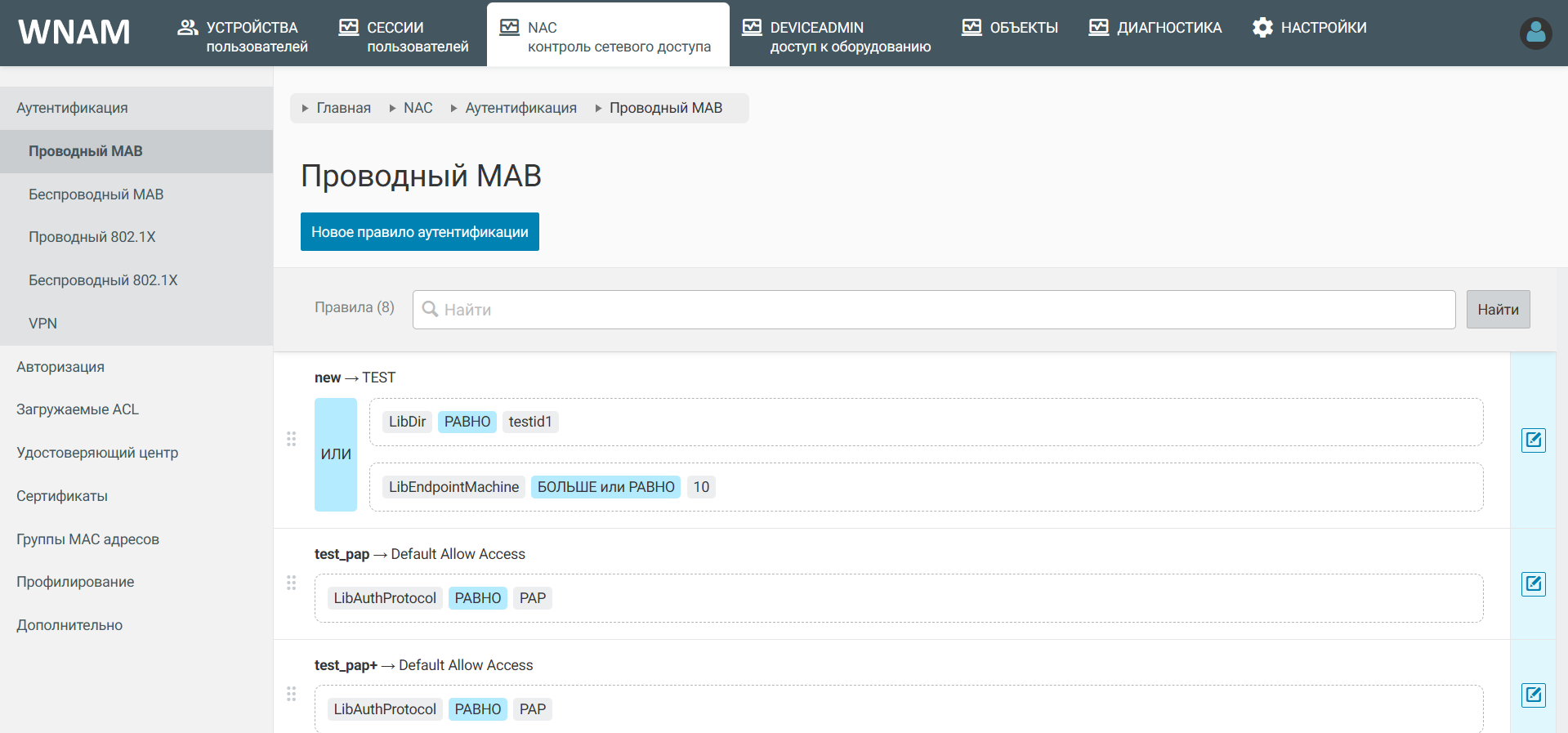

Аутентификация — проверка подлинности предоставленных учетных данных того, кто запрашивает сетевой доступ. Система WNAM 2 реализует концепцию "профилей" - упорядоченных наборов правил, по которым производится такая проверка. Проверка идет последовательно по правилам, в порядке очереди. Сравниваются различные критерии и атрибуты в поступившем запросе: откуда, когда, каким способом, что при этом передаётся. Можно определить требуемое число профилей, для каждого метода авторизации, источника запроса и других критериев. При проверке списка профилей отсеиваются заведомо не совпавшие, а по окончании проверки выбирается самый первый из оставшихся.

Правила аутентификации могут быть применимы к следующим видам подключениям:

Внимание В конце цепочки проверки подразумевается правило Default Deny, которое срабатывает в двух случаях:

|

В свойствах каждого правила аутентификации задаётся результат: результирующее правило авторизации. Оно используется для назначения конкретных сетевых атрибутов доступа на финальном шаге проверки.

| Формы создания и редактирования правил аутентификации всех типов похожи между собой, с минимальными различиями (которые также будут освещены), поэтому мы не описываем всех их по-отдельности. |

Для создания правила аутентификации, необходимо нажать на кнопку "Новое правило аутентификации", для редактирования - необходимо нажать на контекстную кнопку редактирования правила, которая находится справа от имени выбираемого правила.

После, откроется форма создания нового правила:

При редактировании уже имеющегося:

Правила аутентификации строятся на концепции блоков для более удобного построения правил:

Вы можете отредактировать необходимые параметры, клонировать правило, удалить его или сохранить изменения.

| Методика создания/редактирования правил аутентификации проводного MAB (как в примере выше) идентична для прочих видов подключения (Проводной/беспроводной MAB, 802.1x, VPN). |

Большинство блоков правила предусматривают указание переключателя NOT, что логически обращает условие совпадения.