Поскольку 802.1х авторизация завязана на протокол TLS, то для взаимодействия с абонентами проводной/беспроводной сети вам необходимо использовать сертификат RADIUS-сервера WNAM.

Внимание! Это не тот же SSL-сертификат, который вы возможно используете для веб-интерфейса системы WNAM. В обычном сертификате веб-сервера недостаточно важных полей и свойств для полноценной работы корпоративной авторизации.

Любая экосистема сертификатов (PKI) строится на основе:

WNAM позволяет подготовить и выпустить собственные корневой сертификат/сертификаты серверов/клиентские сертификаты, а также импортировать корневые/серверные сертификаты, выпущенные вашим центром сертификатов PKI. Поддерживается одновременная работа и с теми, и с другими сертификатами, хотя в реальной жизни вы, скорее всего, будете использовать либо встроенный в WNAM центр PKI, либо ваш собственный.

При первом запуске WNAM хранилище сертификатов пусто, и корпоративная авторизация не будет работать, пока в системе не появится хоть один корневой сертификат, и хоть один сертификат сервера.

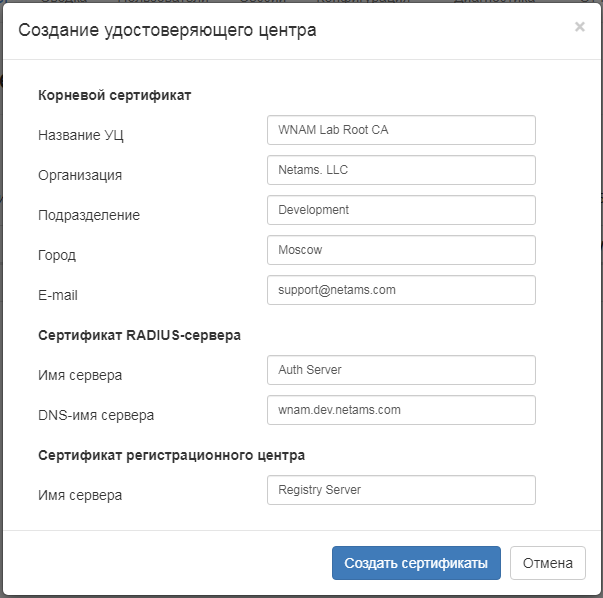

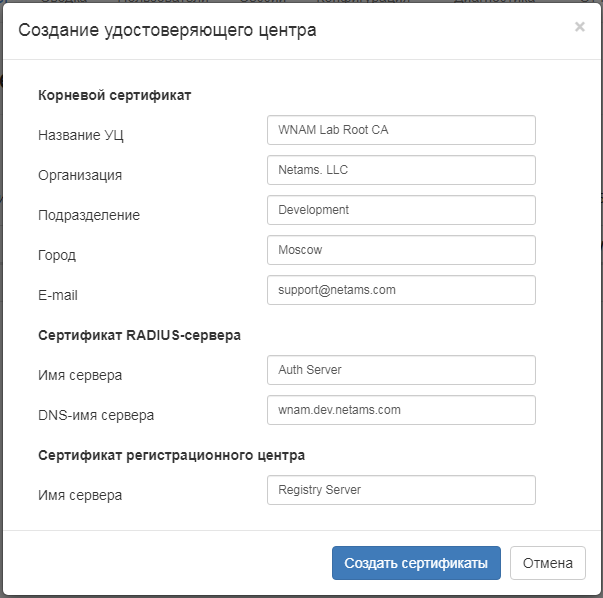

Сертификаты системы настраиваются в административном интерфейсе WNAM, в разделе "Корпоративная авторизация - Удостоверяющий центр". Если сертификатов там нет, автоматически будет предложено инициализировать новый Центр:

Заполните форму. Вы создаёте три сертификата: корневой, сертификат RADIUS-сервера, и промежуточный сертификат, которым будут подписываться выдаваемые сертификаты клиентов.

Все три сертификата создаются, естественно, вместе с закрытыми ключами, и хранятся в БД WNAM в коллекции wnam_db/certificateAuthority.

Их создание займет секунд 10, а в логе wnam.log появятся записи вида:

14:07:29.954 DEBUG [c.n.w.manager.CACertificateManager:277] - Certificate authority creation time: 7 sec.

14:07:29.965 DEBUG [c.n.w.manager.CACertificateManager:178] - CACertificateManager accepted client cert issuer: CN=WNAM Lab Root CA, O=Netams. LLC, OU=Development, L=Moscow, EMAILADDRESS=support@netams.com

14:07:29.966 DEBUG [c.n.w.manager.CACertificateManager:178] - CACertificateManager accepted client cert issuer: CN=Registry Server, O=Netams. LLC, OU=Development, L=Moscow, EMAILADDRESS=support@netams.com

14:07:29.966 DEBUG [c.n.w.manager.CACertificateManager:180] - CACertificateManager TLS server: CN=Auth Server, O=Netams. LLC, OU=Development, L=Moscow, EMAILADDRESS=support@netams.com

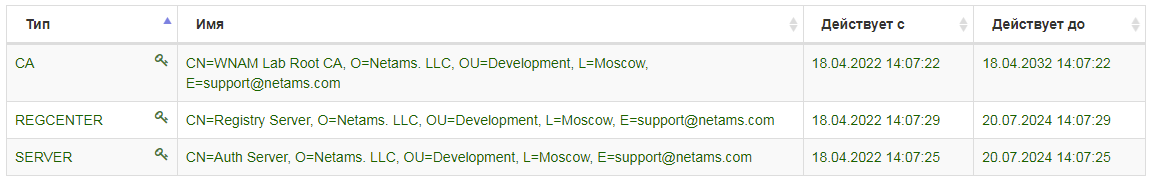

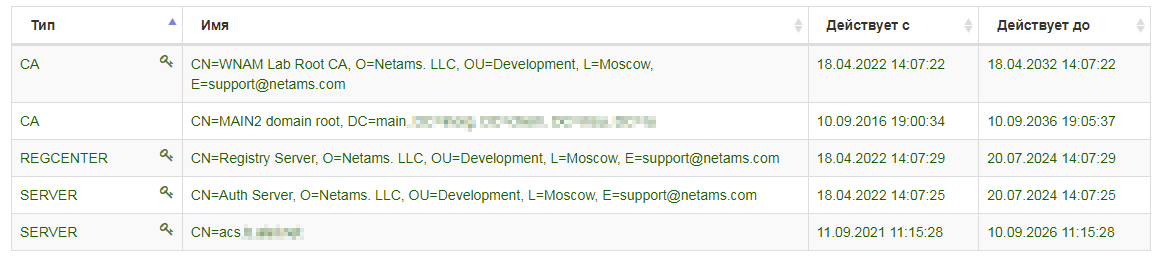

Созданные сертификаты видно в таблице:

Зеленый цвет означает, что с сертификат валиден (не истек), наличие "ключа" говорит от том, что у сертификата есть закрытый ключ.

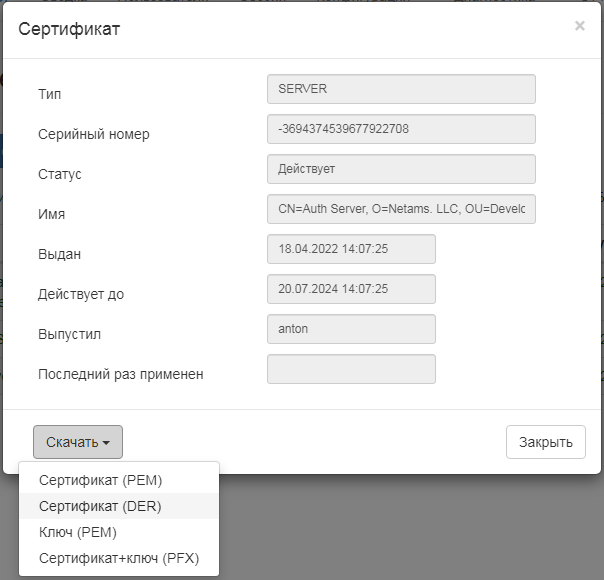

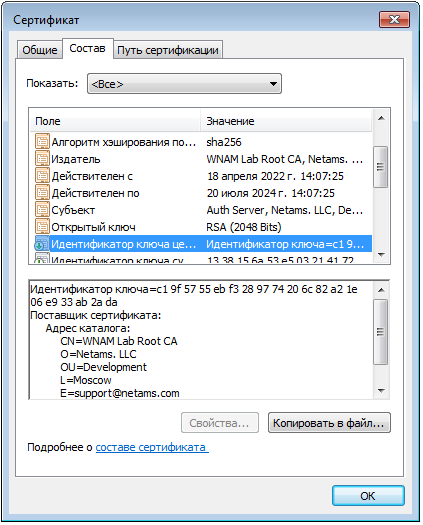

Сертификат можно скачать, и посмотреть в него:

Запрос на экспорт сертификата с закрытым ключом (в формате PFX) отобразит ещё одно окно - задать пароль на экспортируемый контейнер (по умолчанию "123456").

Как минимум, вам понадобится сертификат удостоверяющего центра (без ключа, конечно), для распространения его вашим клиентам.

Встроенный центр сертификатов WNAM является минимально достаточным для работы авторизации. Это - не полноценная система PKI, в ней нет механизмов OCSP и SCEP, и многого другого. Внимание! Из соображений безопасности удалить созданные сертификаты центра сертификации из административного интерфейса WNAM нельзя: сработает только удаление напрямую из базы данных.

Вы также можете пропустить авто-создание собственного Центра, закрыв окно. В таком случае вы должны импортировать в WNAM, как минимум, два сертификата:

Если вы хотите создать сертификат через запрос внешнему удостоверяющему центру, смотрите здесь.

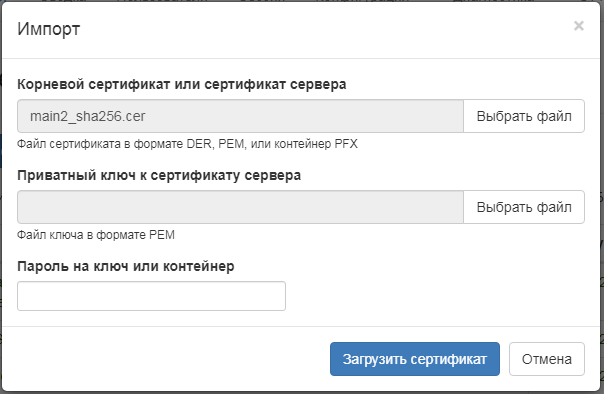

Импортировать готовый сертификат можно, нажав кнопку "Импортировать сертификат".

В открывшемся окне введите:

Нажмите кнопку импорта; если всё в порядке, сертификат будет загружен, и отображен в списке:

Операция импорта сертификатов вызывает переинициализацию EAP-модуля внутри RADIUS-сервера WNAM; при этом в лог-файле wnam.log будут отображены все валидные серверные и СА-сертификаты.