С использованием механизма "Категорий" можно реализовать сценарий политик аутентификации, если в сети много серверов доступа разного типа, и они могут быть сгруппированы по какому-то признаку (важность, поддерживаемая функция, тип, вендор и т.п.).

Механизм работы с категориями основан на следующих принципах:

Типы категорий, а также сами категории являются просто словами и не несут никаких свойств, кроме собственного имени и той смысловой нагрузки, которая им задается администратором.

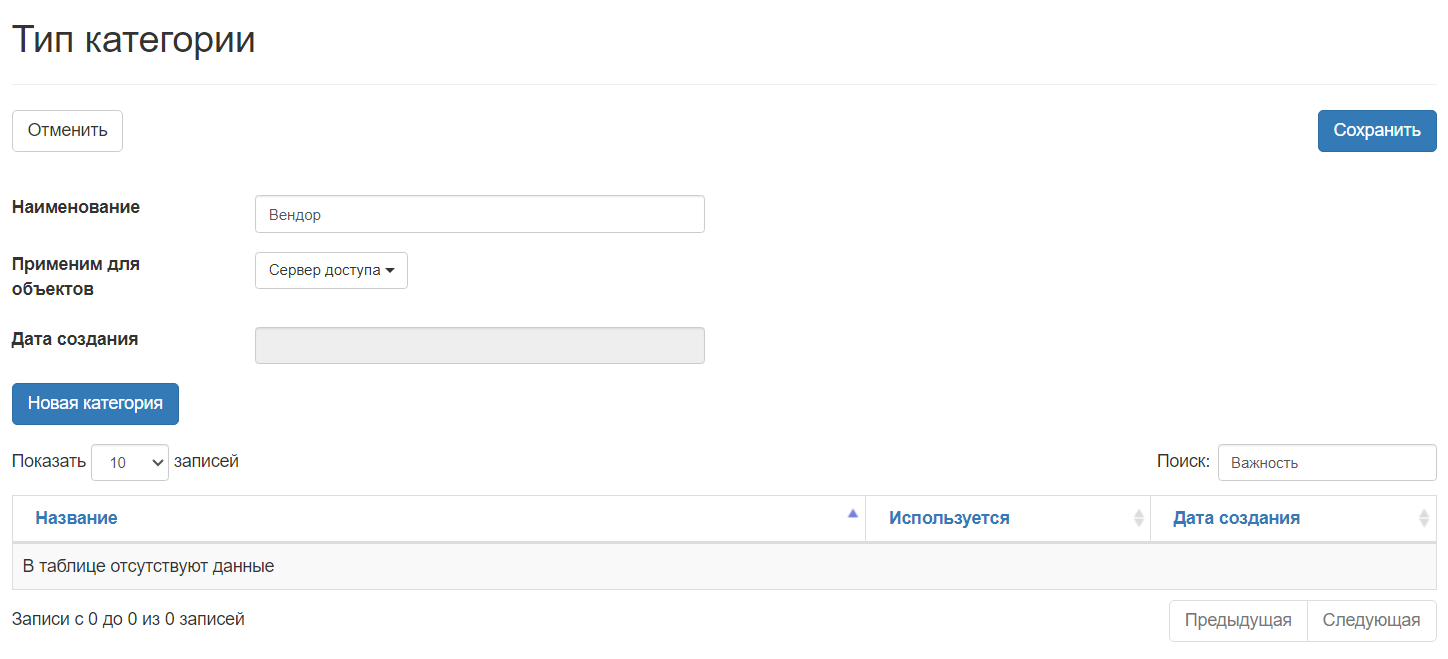

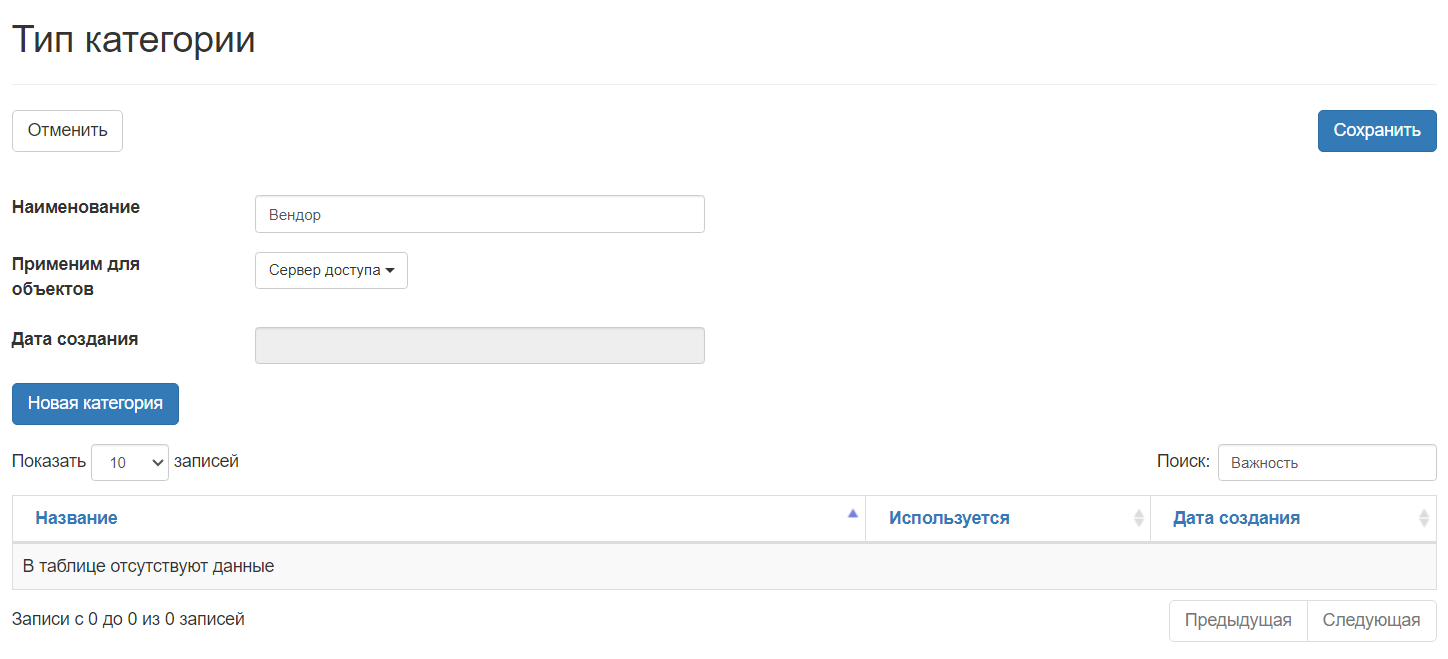

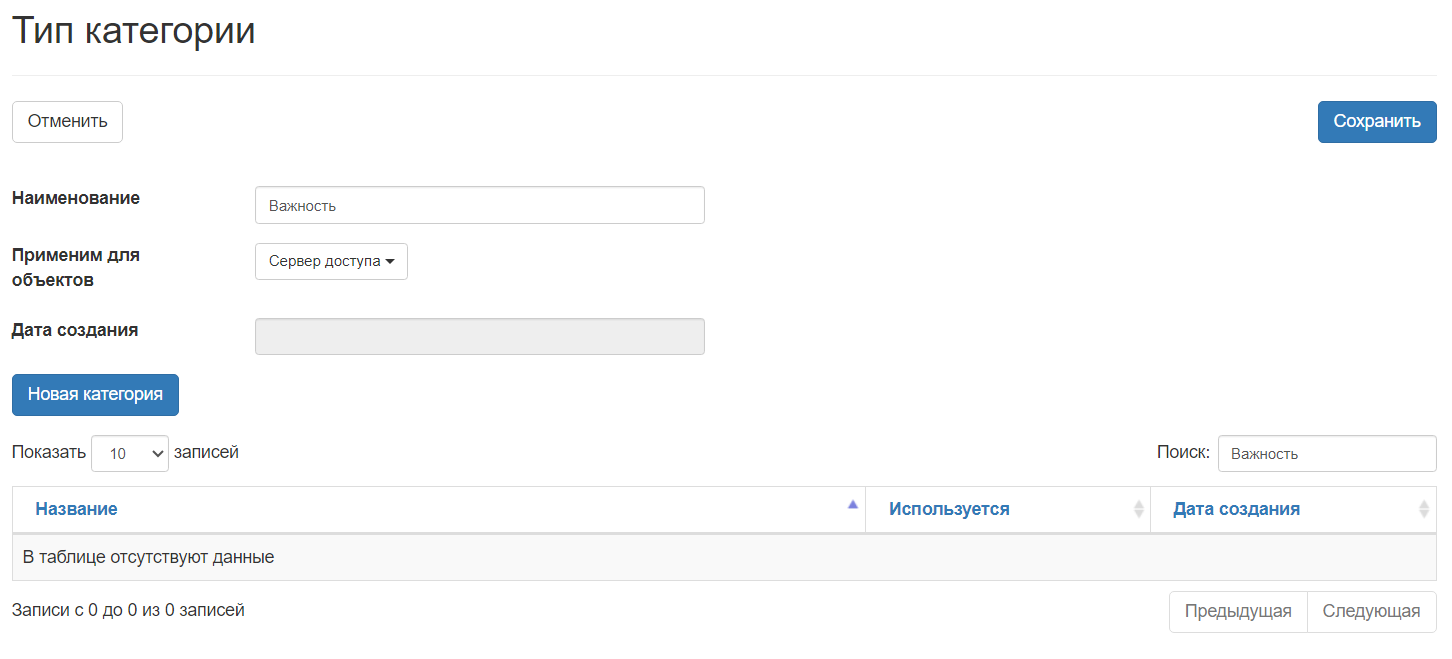

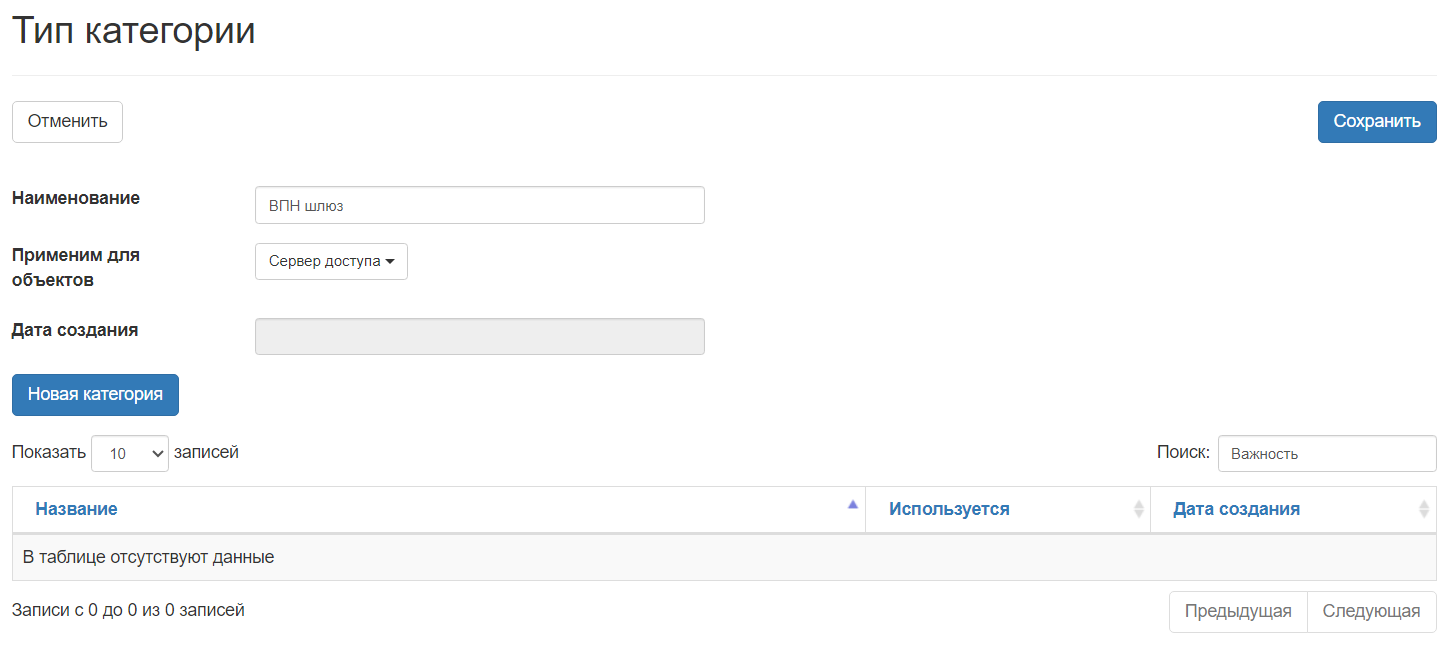

В качестве примера создадим следующие три типа категорий с содержанием, представленным на рисунках. Для создания типов категорий (в примере "Вендор", "Важность", "ВПН шлюз") следует перейти в раздел "Конфигурация" → "Категории" и заполнить поля соответствующим образом.

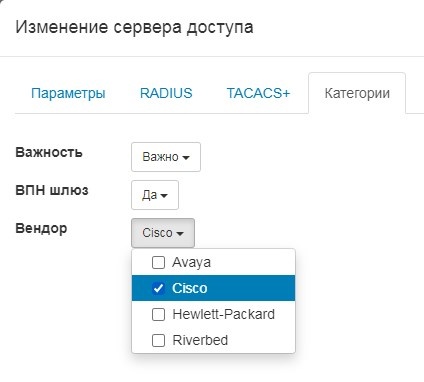

Затем для одного из серверов доступа следует настроить принадлежность к типам, представленным на рисунке (раздел "Конфигурация" → "Сервера доступа" вкладка "Категории").

Таким образом, происходит объявление данного сервера доступа как "важный VPN-шлюз типа Cisco".

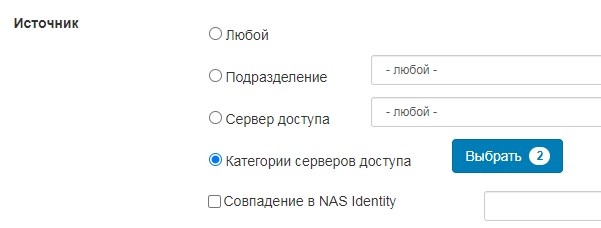

После выполненных настроек можно создать профили аутентификации на основе любых комбинаций из созданных категорий.

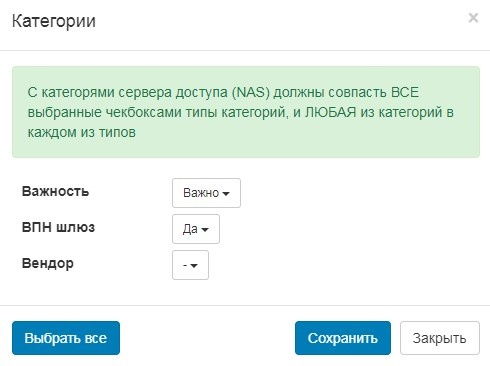

Если выбраны категории, представленные на рисунке ниже, то при этой настройке правило совпадет только для серверов доступа типа "важный, и VPN шлюз", т.е. например, для настроенного ранее устройства, а также для любых NAS, в "категориях" которого установлены эти две категории.

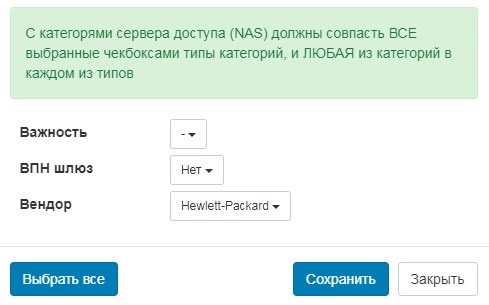

Если выбраны категории, представленные на рисунке ниже, то при этой настройке правило совпадет для любого сервера доступа, в "категориях" которого заданы "Hewlett-Packаrd" как вендор и "нет" как принадлежность к VPN-типу.

Проверки по категориям серверов доступа в "Профилях аутентификации" применяются относительно того сервера доступа (NAS), откуда поступил RADIUS-запрос. Этот механизм матчинга (объединения правил) не использует "площадки", в том числе настроенные в "Подразделениях", но использует параметры SSID (для беспроводных сетей).