Приведем пример настройки политик для следующего корпоративного сценария:

Первым делом необходимо настроить взаимодействие с Active Directory так, как описано здесь.

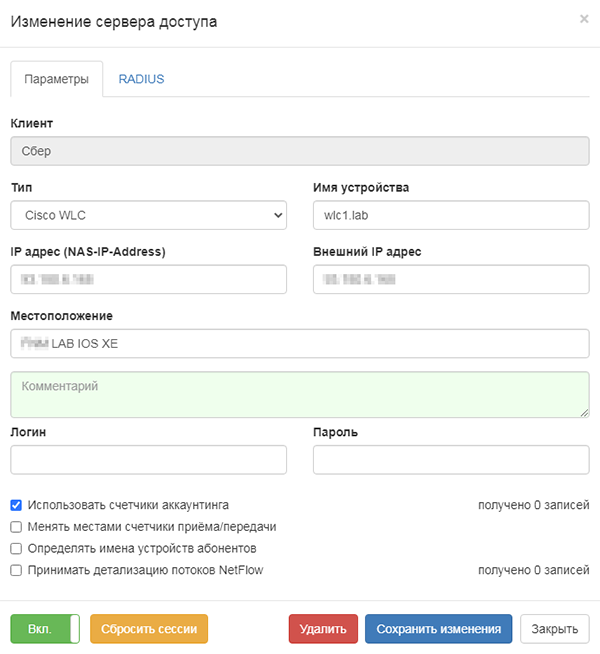

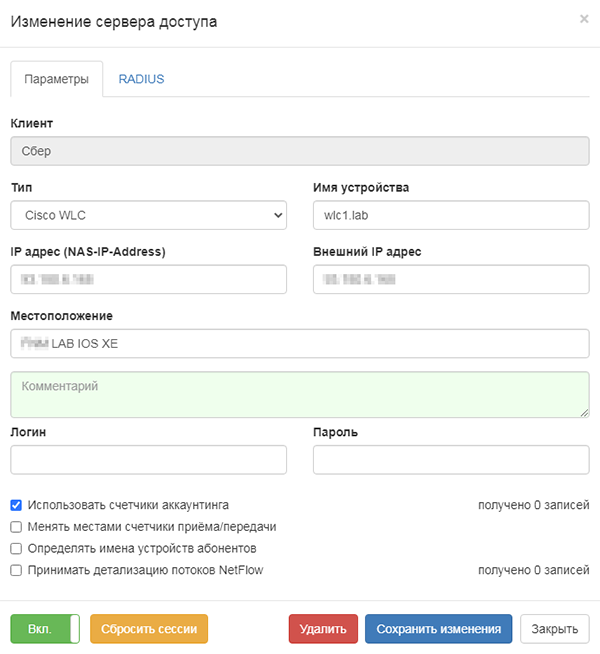

Затем настройте сервер доступа типа "Cisco WLC":

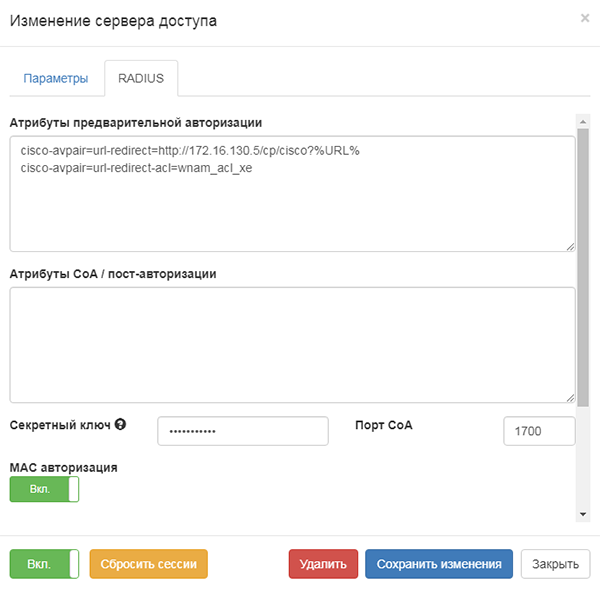

Обязательным является указание URL редиректа на портал авторизации, и ACL для гостевого доступа. Эти настройки не будут применяться для корпоративного подключения.

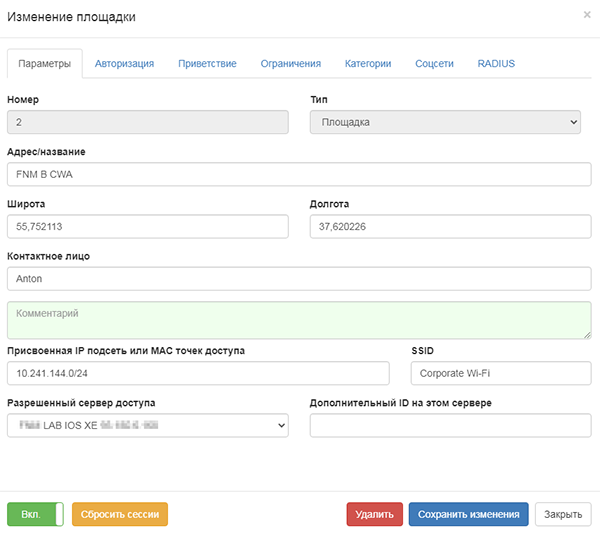

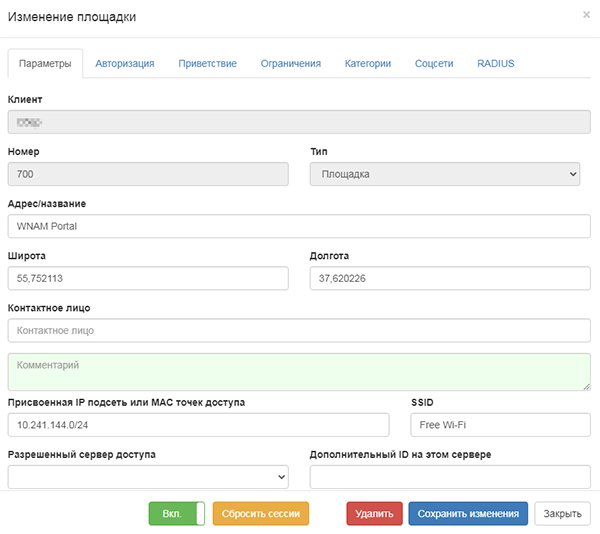

Затем настройте две записи о площадках. Принципиальным моментом является указание различных имен SSID на каждой. Также можно указать профиль WLAN сети в параметре "Дополнительный ID на сервере".

Также для работы СМС (портальной) авторизации настройте СМС провайдера, внешний вид соответствующей страницы в конструкторе, и т.п.

Теперь необходимо настроить профили аутентификации и авторизации для RADIUS-взаимодействия "WNAM-контроллер". Важно иметь в виду следующее:

Портальная авторизация использует протокол PAP. Контроллер Cisco ожидает получить Access-Accept для случаев:

Внимание! Если вы используете контроллер любого другого вендора, то для неизвестного/просроченного абонента надо отправлять Access-Reject, а параметры ACL и URL портала устанавливаются в таком контроллере непосредственно в его настройках, а не приходят с RADIUS-сервера, как у Cisco.

Корпоративная авторизация использует протокол EAP/PEAP(MSCHAPv2) из набора сообщений Request-Challenge-Response, в конце чего следует Access-Accept с различными атрибутами сессии, в том числе MS-MPPE ключами шифрования данных в радио-канале

Таким образом, вам необходимо настроить три политики аутентификации и три политики авторизации: