Прежде , чем начинать начать настройку системы WNAM , и соответствующего беспроводного и /проводного оборудования , вы должны необходимо внимательно изучить теорию работы протокола 802.1x.

Рекомендуем начать чтение с этих материалов:

Наш словарь

Рекомендуется изучить следующие материалы:

- используемые термины (словарь);

- информация по протоколу аутентификации (https://en.wikipedia.org/wiki/Extensible_Authentication_Protocol);

- информация по защищенному протоколу аутентификации (https://en.wikipedia.org/wiki/Protected_Extensible_Authentication_Protocol);

- информация по сетевому протоколу (https://en.wikipedia.org/wiki/IEEE_802.1X);

- информация по аутентификации в беспроводных сетях (https://mrncciew.com/tag/eap-tls/);

- информация по беспроводной сети Wi-Fi (https://habr.com/ru/post/150179/).

Также необходимо изучить Затем изучите документацию для вашего оборудования. Например, для коммутаторов Cisco подходящий документможно ознакомиться с документом: https://www.cisco.com/c/en/us/td/docs/switches/lan/catalyst2960x/software/15-2_4_e/configurationguide/b_1524e_consolidated_2960x_cg/b_1524e_consolidated_2960x_cg_chapter_0101011.html , а для беспроводных контроллеров Cisco 9800 - этотрекомендуется ознакомиться со следующим документом: https://www.cisco.com/c/en/us/support/docs/wireless/catalyst-9800-series-wireless-controllers/213919-configure-802-1x-authentication-on-catal.html.

Необходимо Следует отметить, что 802.1х - старый является достаточно старым протокол, и его реализация давно отработана используется большинством производителей оборудования. Для клиентских устройств (смартфоны, ноутбуки) реализация суппликанта (supplicant) - ответной части - также хорошо проработана, и их настройка, обычно, не вызывает вопросов.

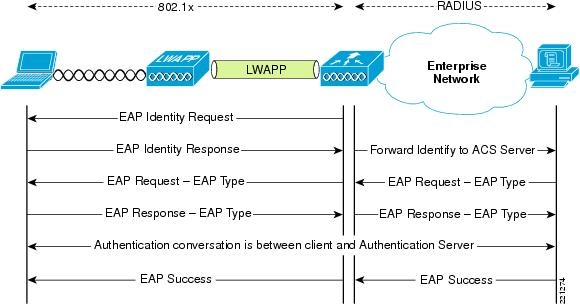

В общих чертах подключение Подключение абонента с использованием протокола 802.1х выглядит следующим образом:

- Абонентское устройство подключается производит подключение к сети (ассоциируется с точкой доступа или активирует порт коммутатора ЛВС).

- Абонентское устройство посредством протокола EAPOL сообщает точке доступа/коммутатору о том, что хочет выполнить информацию о планируемом выполнении авторизации с использованием протокола 802.1х авторизацию .

- В беспроводной среде точка доступа всего лишь пересылает данные на контроллер, который становится посредником между клиентом , и аутентификатором - сервером WNAM.

- Контроллер беспроводной локальной вычислительной сети (БЛВС) или коммутатор локальной вычислительной сети (ЛВС) инкапсулируют данные от клиента в протокол EAP , и далее в виде пакетов RADIUS передают их серверу авторизации WNAM.

- Абонентское устройство устанавливает TLS-подключение с сервером WNAM внутри EAPOL-RADIUS туннеля. При этом обязательно используется сертификат RADIUS-сервера (который необходимо создать или установить в системе WNAM при его настройке). Если это сертификат не доверенный сертификат, абоненту будет предложено его принять к доверию.

- Для EAP-PEAP авторизации (по логину-паролюпаре "логин-пароль") у абонента нет сертификата; отсутствует сертификат. TLS-соединение при этом примерно осуществляется практически такое же, как при работе браузера с веб-сервером.

- Для EAP-TLS авторизации (по сертификату) абонентский сертификат должен быть заранее загружен в устройство абонента , и помещен в "доверенные" или "личные". TLS-соединение при этом примерно такое осуществляется практически такое же, как при работе с электронной цифровой подписью (ЭЦП) на токене, только алгоритмы используются но с использованием алгоритмов RSA (не ГОСТ, а RSA).

- Для EAP-PEAP авторизации внутри TLS-туннеля организуется MSCHAP-авторизация, связанная с передачей хэшей хэша пароля клиента, и хэша ответа. В принципе, MSCHAP Протокол проверки подлинности соединений MSCHAP недостаточно надежен сам по себе, но внутри TLS туннеля проблемы безопасности нет-туннеля обеспечена защищенная передача данных между узлами. Локально, или через контроллер домена , проверяются права происходит проверка прав абонента.

- Для EAP-TLS авторизации достаточно проверки действительности сертификата клиента. Дополнительных проверок Дополнительные проверки (как в, например, EAP-TTLS) нетотсутствуют.

- На основе данных, имеющихся в сертификате, Active Directory и в соответствии с настроенными политиками и правилами WNAM принимает решение о допуске абонента в сеть, передаёт дополнительные RADIUS-атрибуты вроде типа VLAN ID, а также MPPE-ключи, которые используются, в том числе, для шифрования клиентского трафика в беспроводных сетях.

- Сервер WNAM отправляет RADIUS-ответ, на основании которого контроллер или коммутатор допускают абонента в сеть, активируя порт и применяя ключи или атрибуты из ответа.

- Коммутатором или контроллером запускается RADIUS-аккаунтинг, подсчитывающий объем переданного и полученного трафика.